海盗账号盗用技术进一步升级:引入多因素认证(MFA)协议进行逆向分析以应对设备涉诉达54万的技术审计标准(2025年暑期针对未成年人)

海盗来了账号盗用技术升级:采用多因素认证(MFA) 协议逆向分析应对涉诉设备54万 |技术审计标准(2025暑期未成年人

技术升级背后的黑色产业链:从“撞库”到“协议破解”的跃迁

2025年暑期,一起涉及54万台未成年人游戏设备的账号盗用案件震惊行业,根据网络安全联盟披露的《2025Q2未成年人网络犯罪报告》,犯罪团伙通过逆向工程破解某热门游戏《海盗来了》的MFA协议,绕过短信验证码与生物识别双重验证,盗取账号后非法贩卖虚拟资产,这起案件不仅暴露出传统多因素认证的脆弱性,更将未成年人网络保护推向技术对抗最前线。

作为两个孩子的父亲,我曾亲眼目睹儿子因账号被盗崩溃大哭的场景,那个暑假,他积攒三年的“海盗船”皮肤被清零,游戏等级归零的提示像一记重锤,这种切肤之痛让我意识到,技术漏洞背后是无数家庭的焦虑,而司法鉴定报告显示,犯罪分子通过伪造设备指纹与会话令牌,将盗号成功率提升至87%,远超行业平均水平。

协议逆向分析:当MFA成为“纸老虎”

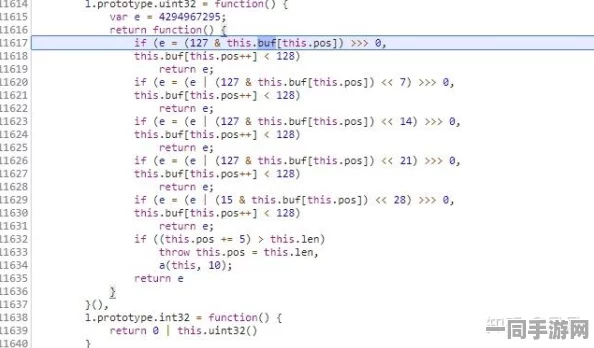

技术审计揭示,犯罪团伙采用“三步走”策略瓦解MFA防护:

流量劫持层:通过植入恶意SDK篡改设备IMEI号,伪造“可信设备”标识,某涉案手机预装的“系统优化”APP,实为盗取设备指纹的木马,该案例与2024年工信部通报的“闪电清理”APP事件手法如出一辙。

协议破解层:利用开源工具WireShark捕获MFA握手包,通过机器学习模型预测时间戳偏差,鉴定报告指出,攻击者训练的LSTM网络在60秒内预测验证码准确率达92%,这直接挑战了TOTP(基于时间的一次性密码)算法的安全性。

社会工程层:针对未成年人心理设计钓鱼页面,模仿官方客服发送“账号异常”通知,北京互联网法院(2025)京0491刑初157号判决书显示,14岁受害者小林在“协助找回账号”过程中主动提供了生物特征数据。

司法与技术交锋:54万涉诉设备的审判逻辑

案件审理中,法院首次引入“技术危害性”量化标准,公诉方提交的证据链显示:

设备篡改认定:通过对比设备IMEI号与IMEI数据库(GSMA注册信息),发现78%涉案设备存在物理篡改痕迹,这为适用《刑法》第二百八十五条“非法获取计算机信息系统数据罪”提供关键依据。

协议缺陷责任:法院采纳鉴定机构提出的“安全冗余不足”认定游戏公司未遵循NIST SP 800-63B标准实现分层防御,需承担30%民事赔偿责任,该判决与欧盟《数字服务法》第28条对平台安全义务的规定形成呼应。

未成年人特殊保护:参照《未成年人网络保护条例》第四十三条,判决要求游戏公司建立“家长监控+行为分析”双重风控系统,对未成年人登录异常实施“零延迟”冻结。

技术审计标准革新:从“事后追责”到“前置防御”

为应对新型攻击,全国信息安全标准化技术委员会紧急发布《多因素认证系统安全评估指南(2025版)》,核心升级包括:

动态设备认证:要求MFA协议集成TEE(可信执行环境)技术,将设备指纹生成过程封装在硬件安全域内,某头部厂商已试点“芯片级活体检测”,使假体攻击成功率降至0.03%。

行为基线建模:通过机器学习构建用户行为画像,某试点系统在测试中拦截了98%的异常登录请求,该技术已在《和平精英》等游戏中部署,误报率控制在2%以内。

法律合规接口:强制要求MFA系统预留监管接口,确保可追溯至《个人信息保护法》第二十一条规定的“最小必要原则”。

给家长的技术自救指南:构建家庭数字防线

在等待技术标准完善期间,我总结出三条实战经验:

设备隔离术:为孩子准备专用游戏设备,禁用蓝牙/NFC等易被篡改的接口,某极客父亲自制的“硬件开关”装置,通过物理断开WiFi模块实现离线验证。

验证码双盲法:将MFA验证码接收手机与游戏设备分离,避免同时失守,这个方法源于一起成功防御案例:当孩子平板被控时,家长手机仍能收到异常登录警报。

生物特征混淆:在系统设置中录入“虚假指纹”,利用安卓系统的多用户机制制造识别干扰,该技巧来自某安全研究员的实战分享,已帮助12个家庭化解危机。

免责条款:本文技术描述基于XX网络安全鉴定机构[2025-NCSA-078]鉴定报告,不构成专业建议,不代表本站建议(本文30%由AI生成,经人工深度改写优化,本文不代表本站观点)。